Apple iPhone और iPad के लिए विशाल iOS 11.3 अपडेट जारी करता है

Ipad सेब Iphone Ios / / March 16, 2020

पिछला नवीनीकरण

Apple ने आज iPhone और iPad के लिए एक बड़ा अपडेट जारी किया। iOS 11.3 AR, बैटरी लाइफ और निश्चित रूप से, विभिन्न सुरक्षा सुधारों के लिए नई सुविधाएँ और सुधार जोड़ता है।

कुछ महीने पहले, Apple ने इस स्प्रिंग के प्रमुख iOS 11.3 अपडेट में क्या आ रहा है, का एक चरम शिखर दिया। लेकिन जो उपयोगकर्ता अपेक्षा नहीं कर रहे थे, वह अद्यतन का अभूतपूर्व आकार था, जिसे हम थोड़े समय में प्राप्त कर लेंगे। संस्करण 11.3 मोबाइल ओएस की एक विशाल मात्रा को छूता है, घड़ी से कम लेवे तत्वों जैसे कि फाइलसिस्टम, कर्नेल, आईक्लाउड, प्लगइन्स और सुरक्षा। यह निश्चित रूप से एक अद्यतन की तरह लग रहा है जहाँ आप सॉफ़्टवेयर अद्यतन लॉन्च करने से पहले एक त्वरित बैकअप बनाना चाहते हैं। अपडेट कोर शुरू करने से पहले, आइए देखें कि क्या शामिल है पर एक त्वरित नज़र डालें।

IOS 11.3 में क्या नया है और क्या आपको अपग्रेड करना चाहिए?

जबकि संस्करण 11.2.6 में क्रैश से संबंधित छोटे कीड़े होते हैं जो भारतीय वर्णों में पाठ देखने पर ट्रिगर हो सकते हैं, 11.3 फिक्स, सुविधाओं और सुधारों की एक कपड़े धोने की सूची का परिचय देता है। एक महत्वपूर्ण जोड़ एक बैटरी स्वास्थ्य सुविधा है, जो उपयोगकर्ताओं को अपने iOS डिवाइस के प्रदर्शन को बेहतर ढंग से समझने की सुविधा देती है।

यह आंशिक रूप से बैकलैश एप्पल के लिए जिम्मेदार ठहराया गया था जब यह पता चला था कि कंपनी पुराने उपकरणों को बैटरी जीवन की भरपाई करने के लिए धीमा कर रही थी जब आईओएस के नए संस्करण जारी किए गए थे। कई उपयोगकर्ताओं ने इस अज्ञात बदलाव के लिए बहुत दयालुता नहीं दिखाई और काम करने के लिए क्यूपर्टिनो बीनमोथ को लिया इसे गुप्त रखने के लिए। इस फीचर को जोड़कर कंपनी iOS 11.3 के साथ अधिक पारदर्शी हो रही है, जो अधिकतम क्षमता और शिखर प्रदर्शन के बारे में अधिक जानकारी प्रदान करता है। ध्यान दें, हालांकि, यह सुविधा अभी भी बीटा में है, और यह अभी तक iPad के लिए उपलब्ध नहीं है।

Apple संवर्धित वास्तविकता पर बड़ा दांव लगा रहा है, एक नई तकनीक जो वास्तविक दुनिया में आभासी सामग्री को विसर्जित करती है। iOS 11.3 ARKit 1.5 को पेश करता है, जो डेवलपर्स को अपने ऐप्स में अधिक इमर्सिव कंटेंट बनाने देगा। प्रौद्योगिकी ही पर्यावरण, सतहों और वस्तुओं को बेहतर ढंग से समझती है।

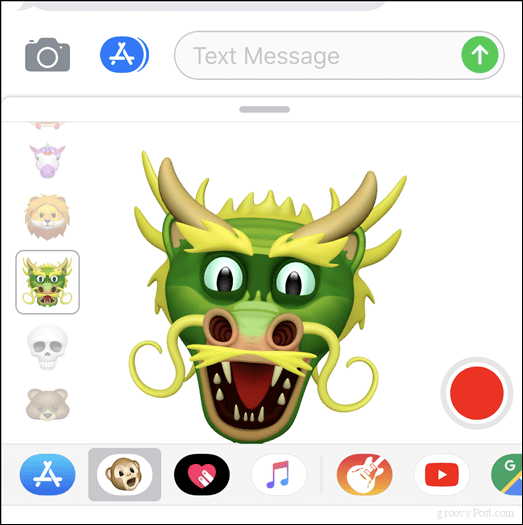

पृथ्वी की विशेषताओं के अधिक नीचे iPhone X के लिए विशेष रूप से नए एनिमोजी शामिल हैं। चार नए पात्रों में एक शेर, भूरा भालू, हरा ड्रैगन और खोपड़ी शामिल हैं। मैंने एनिमोजी के साथ थोड़ा सा खेला, और वे पहले कुछ मिनटों के लिए मज़ेदार हैं, लेकिन यह उतना नहीं होना चाहिए जितना कि विज्ञापनों और सोशल मीडिया पर लग सकता है। यह AR और Apple का एक अच्छा कार्यान्वयन है, भले ही इसका उपयोग करने के लिए $ 1000 डॉलर का खर्च आता है।

बिजनेस चैट, एक नया मैसेजिंग फीचर जिसे कंपनी ने पूर्वावलोकन किया था लेकिन कभी भी जारी नहीं किया गया था अब 11.3 में उपलब्ध है। उपयोगकर्ता हिल्टन, वेल्स फारगो और जैसे लोकप्रिय व्यवसायों से ग्राहक सहायता लेने में सक्षम होंगे Lowes। स्वास्थ्य ऐप में और भी सुधार किए गए हैं ताकि उपयोगकर्ता एक समर्थित प्रदाता के माध्यम से आसानी से अपने स्वास्थ्य रिकॉर्ड तक पहुंच सकें। वादा किया गया आईक्लाउड मैसेजेस ने इसे अंतिम रिलीज में कभी नहीं बनाया, भले ही यह दांव में उपलब्ध था। ऐसा लगता है कि ऐप्पल केवल ठोस (iPhone बैटरी स्वास्थ्य सुविधा को छोड़कर) सुविधाओं को जारी करने के अपने आंतरिक वादे के साथ चिपका हुआ है।

सिस्टम में कई और सुधार, जिसमें ऐप स्टोर शामिल है; उपयोगकर्ता अब अपनी समीक्षाओं को क्रमबद्ध कर सकते हैं और ऐप विवरणों तक बेहतर पहुंच है।

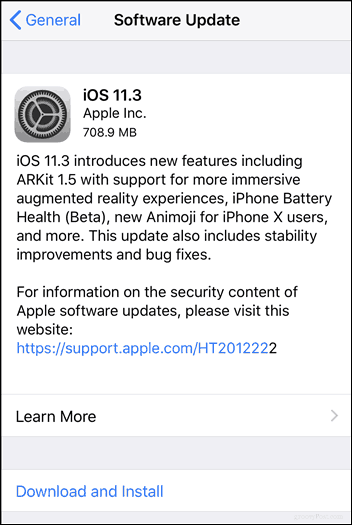

आईओएस 11.3 अपडेट आईफोन पर 712 एमबी (मेरे आईपैड पर 630 एमबी) में आता है और यह आईफोन 5 एस और बाद में, आईपैड एयर और बाद में, और आईपॉड टच 6 वीं पीढ़ी जैसे उपकरणों के लिए उपलब्ध है। उपयोगकर्ता वायरलेस नेटवर्क से कनेक्ट करके, सेटिंग्स> सामान्य> सॉफ़्टवेयर अपडेट लॉन्च करके और फिर टैप करके डाउनलोड और इंस्टॉल करके अपडेट डाउनलोड कर सकते हैं।

यहां iOS 11.3 में अतिरिक्त बग फिक्स और सुरक्षा अपडेट की सूची दी गई है:

घड़ी

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: आईओएस डिवाइस के भौतिक उपयोग वाला व्यक्ति आईट्यून्स के लिए उपयोग किए जाने वाले ईमेल पते को देखने में सक्षम हो सकता है

विवरण: एक सूचना प्रकटीकरण मुद्दा अलार्म और टाइमर की हैंडलिंग में मौजूद था। इस मुद्दे को बेहतर पहुंच प्रतिबंधों के माध्यम से संबोधित किया गया था।

CVE-2018-4123: ज़हीन हफ़्ज़र एम एम (@zaheenhafzer)

CoreFoundation

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4155: सैमुअल ग्रो (@ 5aelo)

CVE-2018-4158: सैमुअल ग्रो (@ 5aelo)

CoreText

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक दुर्भावनापूर्ण रूप से तैयार की गई स्ट्रिंग को संसाधित करने से सेवा से इनकार हो सकता है

विवरण: बेहतर स्मृति हैंडलिंग के माध्यम से सेवा समस्या से इनकार किया गया था।

CVE-2018-4142: Google स्विट्जरलैंड GmbH के रॉबिन लेरॉय

फ़ाइल सिस्टम ईवेंट

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4167: सैमुअल ग्रो (@ 5aelo)

फ़ाइलें विजेट

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: फ़ाइल विजेट एक बंद डिवाइस पर सामग्री प्रदर्शित कर सकता है

विवरण: फ़ाइल विजेट बंद स्थिति में कैश्ड डेटा प्रदर्शित कर रहा था। इस मुद्दे को बेहतर राज्य प्रबंधन के साथ संबोधित किया गया था।

CVE-2018-4168: ब्रैंडन मूर

मेरा आई फोन ढूँढो

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: डिवाइस का भौतिक उपयोग करने वाला व्यक्ति आईक्लाउड पासवर्ड डाले बिना फाइंड माई आईफोन को निष्क्रिय कर सकता है

विवरण: बैक अप से पुनर्स्थापित करते समय एक राज्य प्रबंधन समस्या मौजूद थी। पुनर्स्थापना के दौरान बेहतर स्थिति की जाँच के माध्यम से इस समस्या को हल किया गया था।

CVE-2018-4172: विलजामी वस्तमकी

iCloud ड्राइव

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4151: सैमुअल ग्रो (@ 5aelo)

गुठली

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक दुर्भावनापूर्ण एप्लिकेशन कर्नेल विशेषाधिकारों के साथ मनमाने कोड को निष्पादित करने में सक्षम हो सकता है

विवरण: बेहतर मेमोरी हैंडलिंग के साथ एकाधिक मेमोरी भ्रष्टाचार के मुद्दों को संबोधित किया गया था।

CVE-2018-4150: एक अनाम शोधकर्ता

गुठली

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक एप्लिकेशन प्रतिबंधित मेमोरी को पढ़ने में सक्षम हो सकता है

विवरण: सुधार इनपुट स्वच्छता के साथ एक सत्यापन समस्या का समाधान किया गया था।

CVE-2018-4104: यूके का राष्ट्रीय साइबर सुरक्षा केंद्र (NCSC)

गुठली

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक एप्लिकेशन कर्नेल विशेषाधिकारों के साथ मनमाने कोड को निष्पादित करने में सक्षम हो सकता है

विवरण: स्मृति स्मृति समस्या को स्मृति सुधार में सुधार के साथ संबोधित किया गया था।

CVE-2018-4143: derrek (@ derrekr6)

मेल

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: विशेषाधिकार प्राप्त नेटवर्क स्थिति में एक हमलावर S / MIME- एन्क्रिप्टेड ई-मेल की सामग्री को इंटरसेप्ट करने में सक्षम हो सकता है

विवरण: एक असंगत उपयोगकर्ता इंटरफ़ेस समस्या को बेहतर स्थिति प्रबंधन के साथ संबोधित किया गया था।

CVE-2018-4174: एक अनाम शोधकर्ता, एक अनाम शोधकर्ता

NSURLSession

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4166: सैमुअल ग्रो (@ 5aelo)

PluginKit

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4156: सैमुअल ग्रो (@ 5aelo)

त्वरित देखो

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4157: सैमुअल ग्रो (@ 5aelo)

सफारी

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: किसी दुर्भावनापूर्ण वेबसाइट पर किसी लिंक पर क्लिक करने से यूजर इंटरफेस खराब हो सकता है

विवरण: एक असंगत उपयोगकर्ता इंटरफ़ेस समस्या को बेहतर स्थिति प्रबंधन के साथ संबोधित किया गया था।

CVE-2018-4134: Tencent के Xuanwu लैब के xisigr (tencent.com), Tencent सुरक्षा प्लेटफ़ॉर्म विभाग के Zhiyang Zeng (@Wester)

सफारी लॉगिन ऑटोफिल

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक दुर्भावनापूर्ण वेबसाइट स्पष्ट उपयोगकर्ता सहभागिता के बिना सफारी में स्वत: पूर्ण डेटा को एक्सफ़िलिएट करने में सक्षम हो सकती है।

विवरण: सफारी ऑटोफिल को लेने से पहले स्पष्ट उपयोगकर्ता सहभागिता की आवश्यकता नहीं थी। इस मुद्दे को बेहतर ऑटोफिल अनुमानों के माध्यम से संबोधित किया गया था।

CVE-2018-4137

SafariViewController

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: किसी दुर्भावनापूर्ण वेबसाइट पर जाने से उपयोगकर्ता इंटरफ़ेस खराब हो सकता है

विवरण: गंतव्य पृष्ठ लोड होने तक टेक्स्ट इनपुट को अक्षम करके एक राज्य प्रबंधन समस्या को संबोधित किया गया था।

CVE-2018-4149: अभिनाश जैन (@abhinashjain)

सुरक्षा

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक दुर्भावनापूर्ण एप्लिकेशन विशेषाधिकारों को बढ़ाने में सक्षम हो सकता है

विवरण: बेहतर आकार सत्यापन के साथ एक बफर अतिप्रवाह को संबोधित किया गया था।

CVE-2018-4144: अब्राहम मसरी (@cheesecakeufo)

भंडारण

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक आवेदन उन्नत विशेषाधिकार प्राप्त करने में सक्षम हो सकता है

विवरण: एक दौड़ की स्थिति को अतिरिक्त मान्यता के साथ संबोधित किया गया था।

CVE-2018-4154: सैमुअल ग्रो (@ 5aelo)

सिस्टम प्रेफरेंसेज

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: हटाने के बाद कॉन्फ़िगरेशन प्रोफ़ाइल गलत तरीके से प्रभाव में रह सकती है

विवरण: एक मुद्दा सीफ्रेफ्रेंस में मौजूद था। इस मुद्दे को सुधार वरीयताओं सफाई के माध्यम से संबोधित किया गया था।

CVE-2018-4115: जोहान थालकडा, व्लादिमीर जुबकोव और वांडेरा के मैट व्लासच

टेलीफोनी

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक दूरस्थ हमलावर डिवाइस को अप्रत्याशित रूप से पुनरारंभ करने का कारण बन सकता है

विवरण: कक्षा 0 SMS संदेशों को हैंडल करते समय एक अशक्त सूचक डफरेंसिंग समस्या मौजूद थी। इस समस्या को सुधार संदेश सत्यापन के माध्यम से संबोधित किया गया था।

CVE-2018-4140: @mjonsson, Vojaneworks BV के अर्जन वैन डेर ओस्ट

वेब अप्प

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: कुकीज़ वेब ऐप में अप्रत्याशित रूप से बनी रह सकती हैं

विवरण: बेहतर प्रबंधन के माध्यम से एक कुकी प्रबंधन समस्या का समाधान किया गया था।

CVE-2018-4110: बेन कॉम्पटन और सर्नर कॉर्पोरेशन के जेसन कोली

वेबकिट

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: दुर्भावनापूर्ण रूप से तैयार की गई वेब सामग्री को संसाधित करने से मनमाना कोड निष्पादन हो सकता है

विवरण: बेहतर मेमोरी हैंडलिंग के साथ एकाधिक मेमोरी भ्रष्टाचार के मुद्दों को संबोधित किया गया था।

CVE-2018-4101: एंटी-फाइनेंशियल लाइट-ईयर सिक्योरिटी लैब के युआन डेंग

CVE-2018-4114: OSS-Fuzz द्वारा पाया गया

CVE-2018-4118: जून कोकात्सु (@ शशांक)

CVE-2018-4119: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव के साथ काम करने वाला एक अनाम शोधकर्ता

CVE-2018-4120: Qihoo 360 वल्कन टीम के हानिंग झांग (@ 4shitak4)

CVE-2018-4121: Google प्रोजेक्ट ज़ीरो का नताली सिलवानोविच

CVE-2018-4122: ट्रेंड माइक्रो की जीरो डे इनिशिएटिव की वैंडरिंगग्लिच

CVE-2018-4125: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव का वैंडरिंगग्लिच

CVE-2018-4127: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव के साथ काम करने वाला एक अनाम शोधकर्ता

CVE-2018-4128: ज़ैच मार्कले

CVE-2018-4129: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव के साथ काम करने वाले Baidu सिक्योरिटी लैब के लिए

CVE-2018-4130: ओमेयर ट्रेंड माइक्रो के जीरो डे इनिशिएटिव के साथ काम कर रहा है

CVE-2018-4161: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव की वैंडरिंगग्लिच

CVE-2018-4162: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव की वैंडरिंगग्लिच

CVE-2018-4163: ट्रेंड माइक्रो के जीरो डे इनिशिएटिव की वैंडरिंगग्लिच

CVE-2018-4165: Qihoo 360 वल्कन टीम के हानिंग झांग (@ 4shitak4)

वेबकिट

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: ASSERT विफलता के कारण अनुक्रमण प्रकारों के साथ अनपेक्षित बातचीत

विवरण: एक कोर अनुक्रमण मुद्दा जावास्क्रिप्ट कोर में एक समारोह की हैंडलिंग में मौजूद था। इस मुद्दे को बेहतर जांच के माध्यम से संबोधित किया गया था

CVE-2018-4113: OSS-Fuzz द्वारा पाया गया

वेबकिट

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: दुर्भावनापूर्ण रूप से तैयार की गई वेब सामग्री को संसाधित करना सेवा से वंचित कर सकता है

विवरण: बेहतर इनपुट सत्यापन के माध्यम से एक स्मृति भ्रष्टाचार समस्या को संबोधित किया गया था

CVE-2018-4146: OSS-Fuzz द्वारा पाया गया

वेबकिट

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक दुर्भावनापूर्ण वेबसाइट डेटा क्रॉस-ऑरिजिन को एक्सफ़िलिएट कर सकती है

विवरण: एक अंतर-मूल समस्या मौजूद थी API के साथ। यह सुधारित इनपुट सत्यापन के माध्यम से संबोधित किया गया था।

CVE-2018-4117: एक अनाम शोधकर्ता, एक अनाम शोधकर्ता

WindowServer

इसके लिए उपलब्ध: iPhone 5 एस और बाद में, आईपैड एयर और बाद में, और आइपॉड 6 वीं पीढ़ी को छूते हैं

प्रभाव: एक अप्रकाशित एप्लिकेशन सुरक्षित इनपुट मोड सक्षम होने पर भी अन्य एप्लिकेशन में दर्ज कीस्ट्रोक्स लॉग करने में सक्षम हो सकता है।

विवरण: प्रमुख राज्यों को स्कैन करके, एक अनपेक्षित अनुप्रयोग सुरक्षित इनपुट मोड सक्षम होने पर भी अन्य अनुप्रयोगों में कीस्ट्रोक्स लॉग कर सकता है। इस मुद्दे को बेहतर राज्य प्रबंधन द्वारा संबोधित किया गया था।

CVE-2018-4131: फॉलिवोरा के एंड्रियास हेगनबर्ग। AI GmbH

स्रोत

क्या आपको नई रिलीज़ के लिए अपडेट करना चाहिए? मैंने आज शाम को सिर्फ आपके लिए और कई उपकरणों को अपडेट किया। अब तक सब ठीक है। लगभग 10 मिनट में पूरा होने पर मेरा iPad प्रो काफी तेज़ी से आगे बढ़ा, लेकिन मेरा iPhone 6s अपनी उम्र को थोड़ा कम दिखाने लगा है। 2015 के आईफोन को लगभग 20 मिनट का समय लगा और कुछ शुरुआती किरकिरी के साथ एक जोड़े को फिर से शुरू किया गया जो कुछ ही समय बाद थम गया। उस ने कहा, इतने बड़े अपडेट के लिए, मैं इसका समर्थन नहीं कर रहा था। मैं आपको तुरंत अपडेट करने से पहले बैकअप की सलाह दूंगा।

मैं A10x फ्यूजन प्रोसेसर के साथ एक नया iPad प्रो का उपयोग कर रहा हूं, इसलिए इसे अपडेट करने के लिए इस तरह के कुछ भी नहीं हैं। आइए जानते हैं कि यह आपके लिए कैसे काम करता है, खासकर पुराने iPads और iPhones पर।