हम सभी अपने पीसी को वायरस और अन्य सुरक्षा खतरों से सुरक्षित रखने के महत्व को जानते हैं। लेकिन, व्यक्तिगत सुरक्षा में सबसे कमजोर कड़ी मानवीय कारक है।

कई उपयोगकर्ता आज सुरक्षा और कंप्यूटिंग की वास्तविकता के प्रति संवेदनशील हो गए हैं। हम आम खतरों के लिए बाहर देखने के लिए जानते हैं; वायरस, कीड़े, और ट्रोजन कुछ नाम करने के लिए। एक और खतरा है जिसे अक्सर अनदेखा किया जाता है और जिसे दूर करना मुश्किल होता है; सोशल इंजीनियरिंग। निजी जानकारी जैसे कि वित्तीय, व्यापार रहस्य और यहां तक कि उपकरण भी जोखिम में हैं। सोशल इंजीनियरिंग का मनोवैज्ञानिक पहलू सबसे बड़ा खतरा है, जिसके कारण एक असुरक्षित उपयोगकर्ता को कंप्यूटर पर अनधिकृत पहुंच दी जा सकती है; गोपनीय जानकारी उजागर करना।

कई उपयोगकर्ता आज सुरक्षा और कंप्यूटिंग की वास्तविकता के प्रति संवेदनशील हो गए हैं। हम आम खतरों के लिए बाहर देखने के लिए जानते हैं; वायरस, कीड़े, और ट्रोजन कुछ नाम करने के लिए। एक और खतरा है जिसे अक्सर अनदेखा किया जाता है और जिसे दूर करना मुश्किल होता है; सोशल इंजीनियरिंग। निजी जानकारी जैसे कि वित्तीय, व्यापार रहस्य और यहां तक कि उपकरण भी जोखिम में हैं। सोशल इंजीनियरिंग का मनोवैज्ञानिक पहलू सबसे बड़ा खतरा है, जिसके कारण एक असुरक्षित उपयोगकर्ता को कंप्यूटर पर अनधिकृत पहुंच दी जा सकती है; गोपनीय जानकारी उजागर करना।

सामाजिक इंजीनियरिंग से खातों को सुरक्षित रखें

एक सामाजिक अभियंता कोई भी हो सकता है जो लोगों को नुकसान पहुंचाने के लिए आवश्यक जानकारी प्रदान करके लोगों को बरगलाकर उपकरणों या नेटवर्क तक पहुंच प्राप्त कर सकता है। एक सामाजिक अभियंता एक कर्मचारी का विश्वास प्राप्त करने के लिए उन्हें उपयोगकर्ता नाम और पासवर्ड की जानकारी दे सकता है या एक सुविधा के लिए प्रवेश पाने के प्रयास में एक कर्मचारी के रूप में प्रस्तुत कर सकता है। यही कारण है कि कंपनियों के लिए यह महत्वपूर्ण है कि वे सुरक्षा नीतियों के बारे में उपयोगकर्ताओं को सूचित करें जैसे कि अपना पासवर्ड कभी न दें, भले ही आपको अपने आईटी विभाग से कॉल आए।

अपने घर के आराम में उपयोगकर्ता के बारे में क्या? मैं, दुर्भाग्यवश, एक ऐसे देश में रहता हूं जहां दुनिया भर में ख्याति है। मुख्य एक के रूप में जाना जाता है लॉटरी घोटाला. संयुक्त राज्य अमेरिका में कई बुजुर्ग पीड़ितों को लॉटरी जीतने की सोचकर घोटाला किया गया था; जानकारी के छोटे स्निपेट के आधार पर जो स्कैमर को उपलब्ध हो सकती हैं; चाहे फोन निर्देशिका में हो या कूड़ेदान में छोड़ दिया गया हो, अपने घर के बाहर या ऑनलाइन भी। नाइजीरियाई घोटाले के समान, कई साल पहले, बुरे लोग अपने शिकार से मिलने के बिना भी पैसे चुरा सकते हैं।

स्कैमर इंटरनेट पर यादृच्छिक नाम देखने के लिए कुख्यात हैं; एक विजेता को सूचित करने वाले एजेंट के रूप में प्रस्तुत करना। वेस्टर्न यूनियन जैसे मनी ट्रांसफर सेवा का उपयोग करते हुए, कॉल आमतौर पर विजेता को एक निश्चित राशि जमैका भेजने का अनुरोध करता है; आदेश में उनकी जीत इकट्ठा। एक घोटालेबाज एक विशिष्ट अपराधी के रूप में नहीं दिखेगा या पहचान नहीं करेगा। वे अच्छी तरह से बोली जाने वाली, युवा महिलाओं का उपयोग करते हैं, जो पीड़ित को अपना पैसा देने के लिए मनाते हैं।

हमारे ऑनलाइन सगाई का एक हिस्सा सामाजिक नेटवर्क में होता है, जो सबसे लोकप्रिय फेसबुक है। आज, फेसबुक केवल कई उपलब्ध अवसरों में से एक है जो एक सामाजिक इंजीनियर आपकी पहचान की नकल करने के लिए उपयोग कर सकता है। इंस्टाग्राम, व्हाट्सएप और अन्य सेवाओं को सभी अपने दोस्तों और संपर्कों के नेटवर्क में घुसपैठ करने के साधन के रूप में इस्तेमाल कर सकते हैं। आपके और आपके परिवार के चित्रों से भरे हुए खुले खाते, एक ऐसा प्रोफ़ाइल बनाने के लिए सही उपकरण हैं, जो वास्तविक रूप में आप के रूप में आश्वस्त हैं। एक सामाजिक इंजीनियर एक द्वीप पर फंस जाने के बारे में सही कहानी का उपयोग करके एक मित्र से संपर्क करने के लिए आपकी नवीनतम समुद्र तट यात्रा का उपयोग कर सकता है क्योंकि आपने अपना क्रेडिट कार्ड खो दिया था और घर लौटने के लिए कोई नकदी नहीं थी।

आप सोशल इंजीनियरिंग के शिकार बनने से रोक सकते हैं?

कोई भी सोशल मीडिया अकाउंट, जहां आप व्यक्तिगत जानकारी साझा करते हैं जैसे कि परिवार की तस्वीरें, छुट्टी यात्राएं निजी पर सेट की जानी चाहिए; इसे केवल उन लोगों के लिए उपलब्ध करें जिन्हें आप जानते हैं और सत्यापित कर सकते हैं। हमने आपके द्वारा बताए गए कुछ तरीकों पर चर्चा की अपने फेसबुक अकाउंट को लॉक करेंसबसे अच्छा विकल्प, निश्चित रूप से है अपने खाते को नष्ट करो या कभी भी एक का निर्माण न करें। हालाँकि, यह बहुत से लोगों के लिए यथार्थवादी नहीं है।

सोशल मीडिया पर एक फोटो अपलोड करने से पहले, हमारे लेख की जाँच करें कि जो EXIF फ़ाइल इसमें बनाई गई है, उसमें मौजूद जानकारी को कैसे हटाया जाए।

- विंडोज में अपनी तस्वीरों से व्यक्तिगत डेटा कैसे निकालें

जोखिम कहाँ मौजूद है, इस पर निर्भर करते हुए, यहां कुछ उपाय दिए गए हैं, जिनका उपयोग आप सामाजिक इंजीनियरिंग से खुद को बचाने के लिए कर सकते हैं।

पासवर्ड कभी न दें - परिवार के सदस्यों या सहकर्मियों को भी नहीं।

हमेशा पहचान के लिए पूछें - अगर कोई आपको ईमेल भेजता है, तो आपको सूचित करता है कि आपने सिर्फ पावरबॉल जीता है, अपने सामान्य ज्ञान का उपयोग करें। क्या आपने कोई लॉटरी टिकट खरीदा या किसी रैफल्स में प्रवेश किया? हाल ही में, मैं अपने वैकल्पिक खातों में से Apple को ईमेल भेज रहा हूं; मुझे सूचित करते हुए मेरे खाते से छेड़छाड़ की गई और उन्हें समस्या को हल करने के लिए मुझे हस्ताक्षर करने की आवश्यकता है। संदेश इतना वास्तविक लग रहा है; आपको लगता है कि यह वास्तव में ऐप्पल से था, ईमेल पते के लिए डोमेन पर एक साधारण नज़र और मैंने सोचा कि एप्पल ने हॉटमेल का आधिकारिक पते के रूप में उपयोग कब शुरू किया।

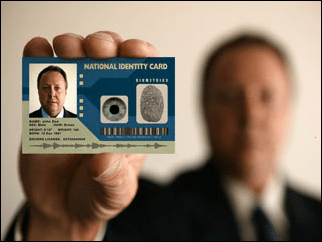

अप्रत्याशित आगंतुकों के लिए उपयोग को प्रतिबंधित करें। यदि कोई अजनबी आपके घर या काम की जगह पर जाता है, तो आप सिर्फ गेट, बरामदा, सामने के बरामदे या एक खुले लाउंज क्षेत्र तक पहुंच को सीमित कर सकते हैं। आपके द्वारा दी गई जानकारी की मात्रा को प्रतिबंधित करें और मुठभेड़ के नियंत्रण में रहें। पहचान जैसे जानकारी के लिए पूछें; आप जानकारी भी ले सकते हैं, फिर उस कंपनी को कॉल कर सकते हैं जो वे यात्रा के व्यक्तिगत या उद्देश्य के बारे में अधिक जानकारी चाहते हैं।

सभी आगंतुकों को एस्कॉर्ट करें। यदि कोई अजनबी आपके घर या कार्यालय का दौरा करता है, तो उन्हें घूमने की स्वतंत्रता की मात्रा को सीमित करें।

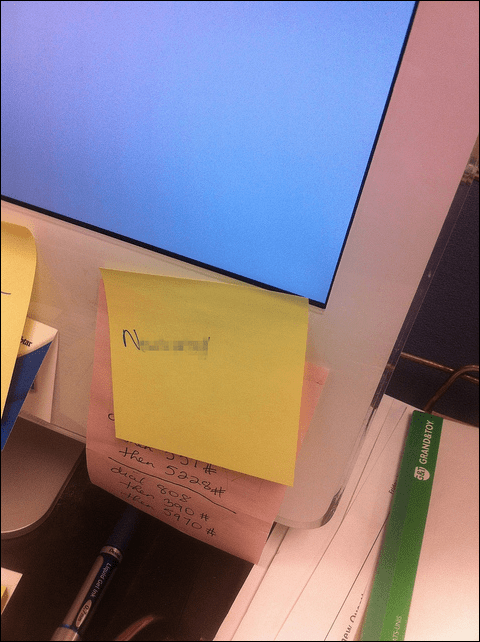

यदि आप कार्यालय के वातावरण में या घर पर भी काम करते हैं, तो सामान्य गलतियों से बचें जो किसी के लिए आपके खाते में सेंध लगाना आसान बना सकती हैं। किसी नोट पर पासवर्ड न लिखें या उसे अपने मॉनिटर या अपने कीबोर्ड के नीचे चिपका दें। मुझे पता है कि एक अच्छा पासवर्ड याद रखना कठिन है, लेकिन संवेदनशील डेटा खोने या आपके खाते से छेड़छाड़ करने की वास्तविकता तुलना में एक महत्वपूर्ण नुकसान है।

डेटा की सुरक्षा करना

एक सामाजिक इंजीनियर का उद्देश्य मूल्यवान डेटा की कटाई करना है। इसका उपयोग करना मजबूत पासवर्ड आपकी जानकारी तक अनधिकृत पहुँच को रोक सकता है। यहां कुछ युक्तियों का उपयोग आप उचित पासवर्ड नीतियों को लागू करने के लिए कर सकते हैं:

दो-कारक प्रमाणीकरण का उपयोग करें। यह आज की यात्रा और संचार की दुनिया में विशेष रूप से उपयोगी है। दो-कारक प्रमाणीकरण अनधिकृत पहुंच के लिए कई अवरोध बनाता है। उदाहरण के लिए, यदि आप किसी असामान्य स्थान से अपने ईमेल खाते में साइन इन कर रहे हैं, तो ईमेल सेवा भौगोलिक स्थिति का उपयोग करके आपके स्थान के आधार पर महत्वपूर्ण निर्देशांक निर्धारित कर सकती है। ईमेल सेवा चार अंकों के पिन जैसे सत्यापन के एक अतिरिक्त बिंदु का अनुरोध कर सकती है; अपने सेलुलर फोन के लिए भेजा। हमारे व्यापक गाइड की जाँच करें दो-कारक प्रमाणीकरण का उपयोग करना.

- सुनिश्चित करें कि आपका पासवर्ड किसी विशेष समय के बाद समाप्त हो रहा है।

- एक सुरक्षित पासवर्ड बनाएं जिसमें अक्षरों, संख्याओं और प्रतीकों का मिश्रण हो।

- असफल प्रयासों की संख्या को सीमित करने के लिए लॉकआउट नियम।

अपने कंप्यूटर को कभी भी कार्यालय में खुला न छोड़ें। अन्य उपयोगकर्ता इसे एक्सेस करने में सक्षम हो सकते हैं। की एक त्वरित हड़ताल विंडोज + एल आपके वापस आने तक कमांड आपके कंप्यूटर स्क्रीन को लॉक कर सकती है।

डेटा एन्क्रिप्शन। हमने पहले देखा एन्क्रिप्शन की स्थापना और विन्यास विंडोज 10 में दोनों स्थानीय ड्राइव पर और पोर्टेबल भंडारण उपकरणों. एन्क्रिप्शन आपके डेटा को सुरक्षित करने में मदद करता है, जिससे यह उपयोगकर्ताओं के लिए अपठनीय हो जाता है; जिनके पास पहुंचने के लिए उपयुक्त कोड नहीं हैं। यह विशेष रूप से आसान हो सकता है अगर एक सामाजिक इंजीनियर सफल हो; अपने कंप्यूटर या अंगूठे ड्राइव चोरी।

एक वीपीएन का उपयोग करें। ए वर्चुअल प्राइवेट नेटवर्क हाल ही में एक लेख में चर्चा की गई एक और तकनीक है। वीपीएन कनेक्शन उपयोगकर्ता को दूरस्थ रूप से किसी अन्य कंप्यूटर पर संसाधनों को सुरक्षित रूप से एक्सेस करने की अनुमति देता है।

हमेशा बैकअप।नियमित बैकअप बनाए रखना डेटा हानि के खिलाफ एक उपयोगी अभ्यास है। उपयोगकर्ताओं को यह सुनिश्चित करना चाहिए कि अक्सर बैकअप प्रदर्शन किया जाता है। अपने बैकअप को सुरक्षित रखना भी महत्वपूर्ण है; यह विंडोज 10 में निर्मित समान एन्क्रिप्शन टूल्स का उपयोग करके किया जा सकता है।

संवेदनशील डेटा का निपटान

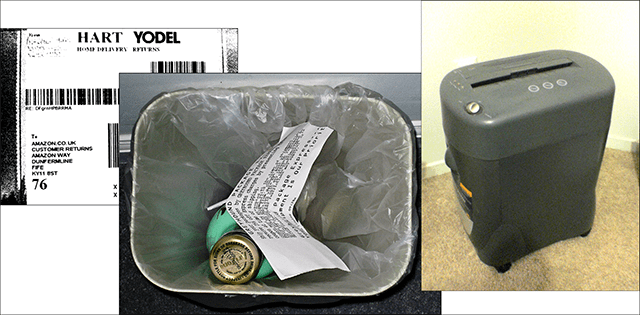

संवेदनशील जानकारी का निपटान जो सामाजिक इंजीनियरों द्वारा आपके बारे में व्यक्तिगत डेटा का उपयोग करने के लिए उपयोग किया जा सकता है। आपके घर के बाहर कूड़ेदान में रखे उत्पाद के बॉक्स पर अपना पता रखने वाले लेबल जैसा ही कुछ।

पुराने कंप्यूटर उपकरणों का निपटान भी महत्वपूर्ण है। एक पुरानी हार्ड डिस्क या थंब ड्राइव को ठीक से नष्ट किया जाना चाहिए। ऐसा करने का एक तरीका डिस्क या अंगूठे ड्राइव के बिखरने वाले प्लेटफॉर्म पर हथौड़ा का उपयोग करना है। मुझे पता है कि यह थोड़ा आदिम है, लेकिन यह अगली सबसे अच्छी बात है जो आप कर सकते हैं। पुराने क्रेडिट कार्ड एक और वेक्टर हैं जिनका उपयोग आपके बारे में जानकारी प्राप्त करने के लिए किया जा सकता है। में निवेश कर रहा है पार श्रेडर क्रेडिट कार्ड, ऑप्टिकल डिस्क और संवेदनशील दस्तावेजों को नष्ट करने में मदद कर सकता है।

ऑनलाइन पहचान

एक वैकल्पिक ऑनलाइन पहचान बनाना आपकी व्यक्तिगत जानकारी और गोपनीयता की रक्षा करने के लिए एक महत्वपूर्ण कुंजी हो सकती है। आपके पास कई ईमेल खाते और उपनाम हो सकते हैं; इसका उपयोग विभिन्न उद्देश्यों के लिए किया जाता है। उदाहरण के लिए, आपके पास केवल न्यूज़लेटर्स और उन वेबसाइटों के लिए एक ईमेल ईमेल हो सकता है, जिन पर आप साइन इन करते हैं; किसी भी व्यक्तिगत जानकारी का खुलासा करने की आवश्यकता के बिना।

लोकप्रिय वेबमेल सेवाएं जैसे Outlook.com, Google का Gmail और Apple का iCloud सभी अन्य खाते बनाने में सहायता करते हैं। सुरक्षा की एक अतिरिक्त परत जिसे आप एकीकृत कर सकते हैं, जब एक नया खाता स्थापित करना सुरक्षा प्रश्नों जैसे नकली उत्तर प्रदान करना है आपकी पसंदीदा खेल टीम या पहली प्रेमिका क्या है. यह निश्चित रूप से खाते की संभावना को कम कर देगा यदि कोई सामाजिक इंजीनियर आपके बारे में थोड़ा जानता है तो समझौता हो जाएगा।

अपना ऑपरेटिंग सिस्टम और एप्लिकेशन अपडेट रखें

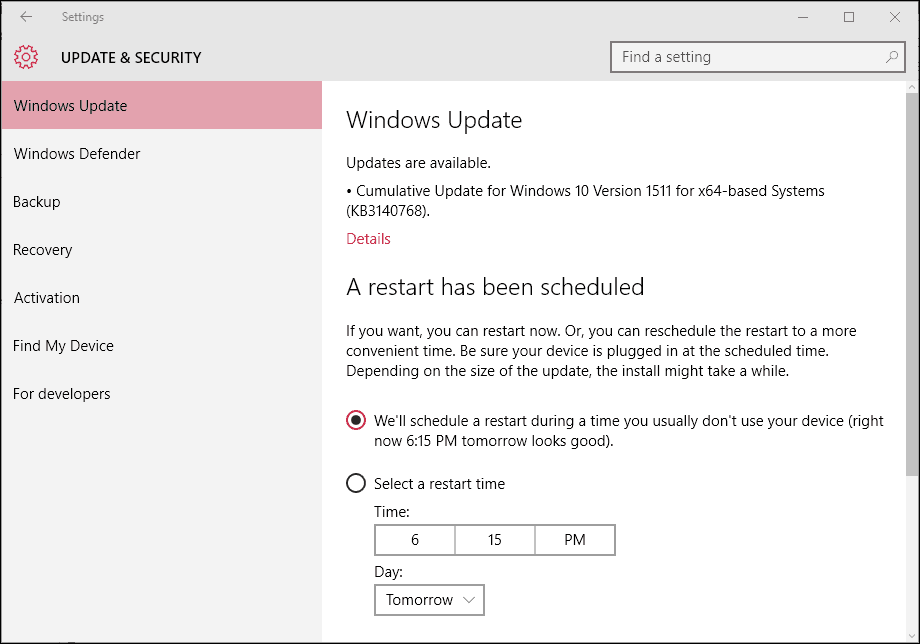

नियमित सुरक्षा अपडेट आपकी जानकारी की सुरक्षा का एक महत्वपूर्ण हिस्सा है; हमलावरों से इसे तोड़ने के नए तरीके खोज रहे हैं। इंटरनेट ने खेल को बदल दिया है कि हम सुरक्षा के लिए कैसे दृष्टिकोण रखते हैं। हमने हाल ही में कुछ परिवर्तनों पर चर्चा की विंडोज 10 में रखरखाव का अनुभव. टैबलेट, स्मार्टफोन या डेस्कटॉप कंप्यूटर जैसे उपकरणों का उपयोग करते समय; नवीनतम अद्यतन स्थापित करना आगे रहने का एक महत्वपूर्ण हिस्सा है। नए अपडेट और पैच को पहचानने की आदत विकसित करें, फिर रिलीज़ होने पर उन्हें तुरंत इंस्टॉल करें।

मोबाइल उपकरण

हम अपनी अधिकांश संवेदनशील जानकारी मोबाइल उपकरणों पर संग्रहीत करते हैं; जैसे कि स्मार्टफोन और टैबलेट। इन उपकरणों को सुरक्षित रखना मोबाइल ऑपरेटिंग सिस्टम डेवलपर्स और हार्डवेयर विक्रेताओं की सर्वोच्च प्राथमिकता बन गई है। Apple ने तीन साल पहले पेश किया था IPhone 5s पर टच आईडी; जबकि सैमसंग और कई अन्य ब्रांडों ने अपनी बायोमेट्रिक तकनीकों को पेश किया है। सुनिश्चित करें कि आप इन अंतर्निहित सुरक्षा तंत्रों का लाभ उठाते हैं। जो कोई भी आपके फोन तक पहुंच पाता है, वह आपके ईमेल, संपर्क और अन्य संवेदनशील जानकारी को देख सकता है।

ऑनलाइन व्यवहार और गतिविधि

आपकी गतिविधियों का ऑनलाइन आपकी सुरक्षा पर महत्वपूर्ण प्रभाव पड़ता है। व्यक्तिगत वेबसाइटों से सामग्री डाउनलोड करना या यहां तक कि टोरेंट क्लाइंट का उपयोग करने से आपका कंप्यूटर दुर्भावनापूर्ण कोड में खुल सकता है। कुछ टोरेंट सॉफ्टवेयर आपके डिवाइस पर पिग्गीबैक के लिए दुष्ट सॉफ़्टवेयर को आसान बनाता है। JAVA या WinZip जैसे वैध सॉफ़्टवेयर ऐड-ऑन स्थापित करेंगे जिन्हें निकालना मुश्किल है। इन एप्लिकेशन को इंस्टॉल करते समय ऑन-स्क्रीन निर्देशों को ध्यान से पढ़ें।

अपने बैंक स्टेटमेंट पर नियमित रूप से नज़र रखें और सामान्य गतिविधियों के किसी भी संकेत की तलाश करें, जैसे कि आपके द्वारा किए जाने वाले खर्च के बारे में जानकारी नहीं है। ऐसी घटनाओं की स्थिति में तुरंत अपने बैंक से संपर्क करें।

संशयवाद के व्यवहार को सुलझाने और जो आप साझा करते हैं और कुछ रणनीतियों को लागू करने के साथ परिवृत्त होते हैं, वह आपको सामाजिक इंजीनियरों के लिए लक्ष्य से कम कर देगा। गोपनीयता हमारी कंप्यूटिंग गतिविधियों का एक महत्वपूर्ण हिस्सा है जिसे स्वैच्छिक प्रकटीकरण द्वारा खो दिया जा सकता है। यह जानकारी लेने के लिए बहुत सारी जानकारी है, इसलिए यहां हमने जो चर्चा की उसका सारांश है।

- सुरक्षा खतरे संगठन के अंदर या बाहर से आ सकते हैं।

- डेटा और उपकरण दोनों को नुकसान से बचाने के लिए सुरक्षा योजना का विकास और रखरखाव महत्वपूर्ण है।

- अपने ऑपरेटिंग सिस्टम और एप्लिकेशन को अपडेट रखने से आप गेम से आगे रहते हैं। सामाजिक इंजीनियर और हैकर्स लगातार दरार की जांच कर रहे हैं, हमेशा इसे ध्यान में रखें।

क्या आपके पास अन्य सुझाव हैं? नीचे दिए गए अनुभाग में एक टिप्पणी छोड़ें और इसे हमारे साथ साझा करें।